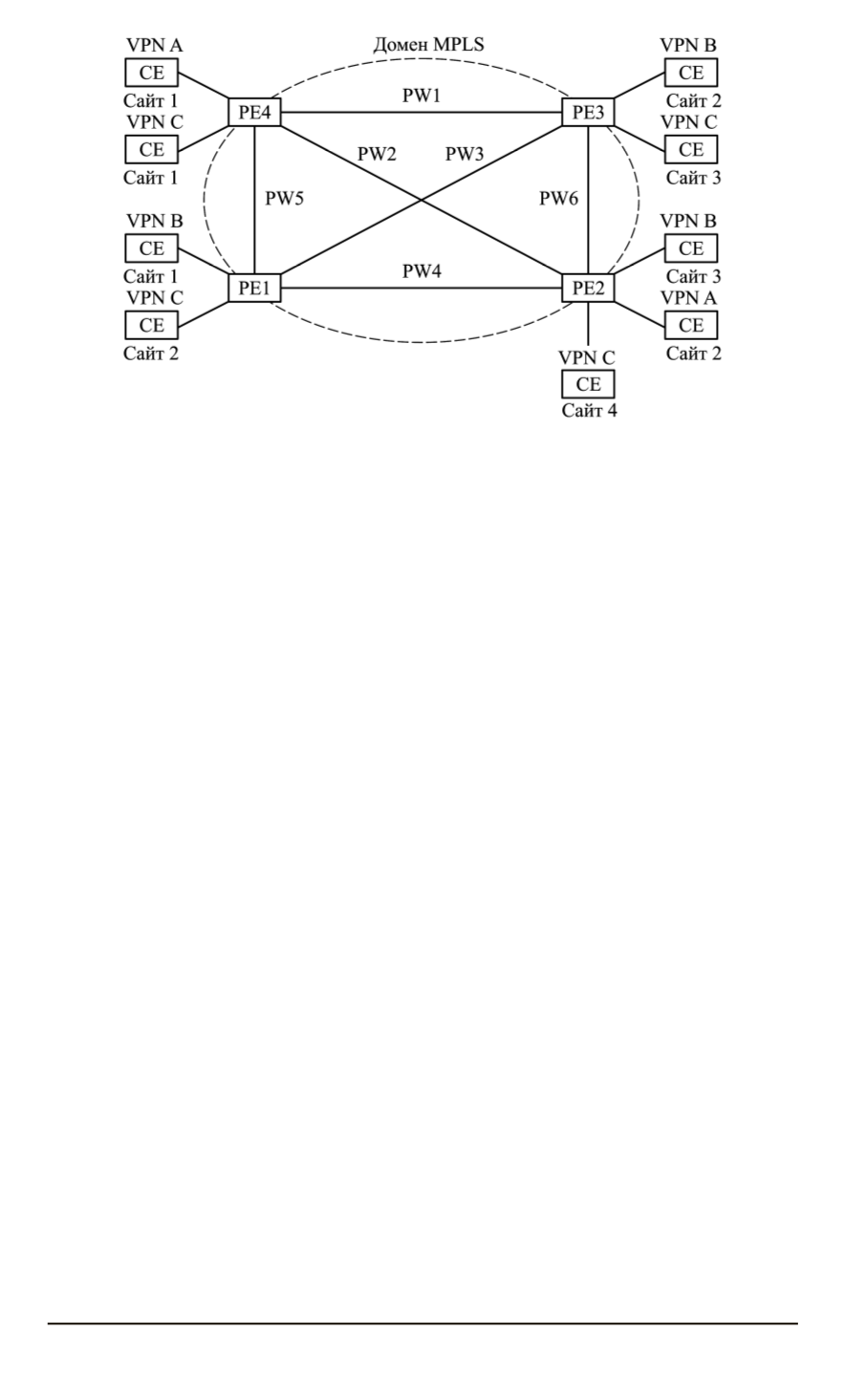

Рис. 1. Пример структуры, состоящей из трех VPLS

Показаны VPLS A с двумя сайтами, VPLS В с тремя сайтами

и VPLS С с четырьмя сайтами. Пограничные маршрутизаторы PE

соединены с помощью шести так называемых псевдоканалов PW

(pseudowire), позволяющих объединить сайты одной сети VPLS (PW1–

PW6). Псевдоканалы представляют собой туннели второго уровня

иерархии (называемого внутренним уровнем), проложенным внутри

первого (внешнего) уровня. При передаче кадра по псевдоканалу

MPLS кадр данных в псевдоканале пользователя содержит два уров-

ня меток стека. Верхняя транспортная метка направляет кадр через

внутренние маршрутизаторы P к требуемому маршрутизатору PЕ, а

вторая нижняя метка указывает на сайт, принадлежащий данной сети

VPLS. На выходном маршрутизаторе РЕ верхняя метка удаляется и

анализируется нижняя, указывающая требуемый маршрутизатор СЕ.

Угрозы безопасности сети VPLS, аналогичные угрозам в сетях

VLAN.

Для анализа угроз безопасности, возникающих в сетях VPLS,

необходимо учесть принципы построения виртуальных локальных се-

тей VLAN (Vitrual LAN) [5]. На основе их строится и сеть VPLS.

Виртуальной локальной сетью называется группа узлов сети, трафик

которых, в том числе и широковещательный, на канальном уровне

полностью изолирован от трафика других узлов сети. В сети VPLS

существуют реализуемые угрозы (атаки), которые похожи на угрозы в

сети VLAN. Рассмотрим некоторые из угроз и предложения по защите

от них.

DoS-атака на протокол связующего дерева STP.

Рассмотрим по-

тенциальную атаку злоумышленника на протокол связующего дерева

IEEE 802.1d Spanning Tree Protocol (STP). Основная задача STP —

устранение петель в топологии произвольной сети VLAN, в которой

есть один или более сетевых мостов, связанных избыточными соеди-

ISSN 0236-3933. Вестник МГТУ им. Н.Э. Баумана. Сер. “Приборостроение”. 2015. № 1 49